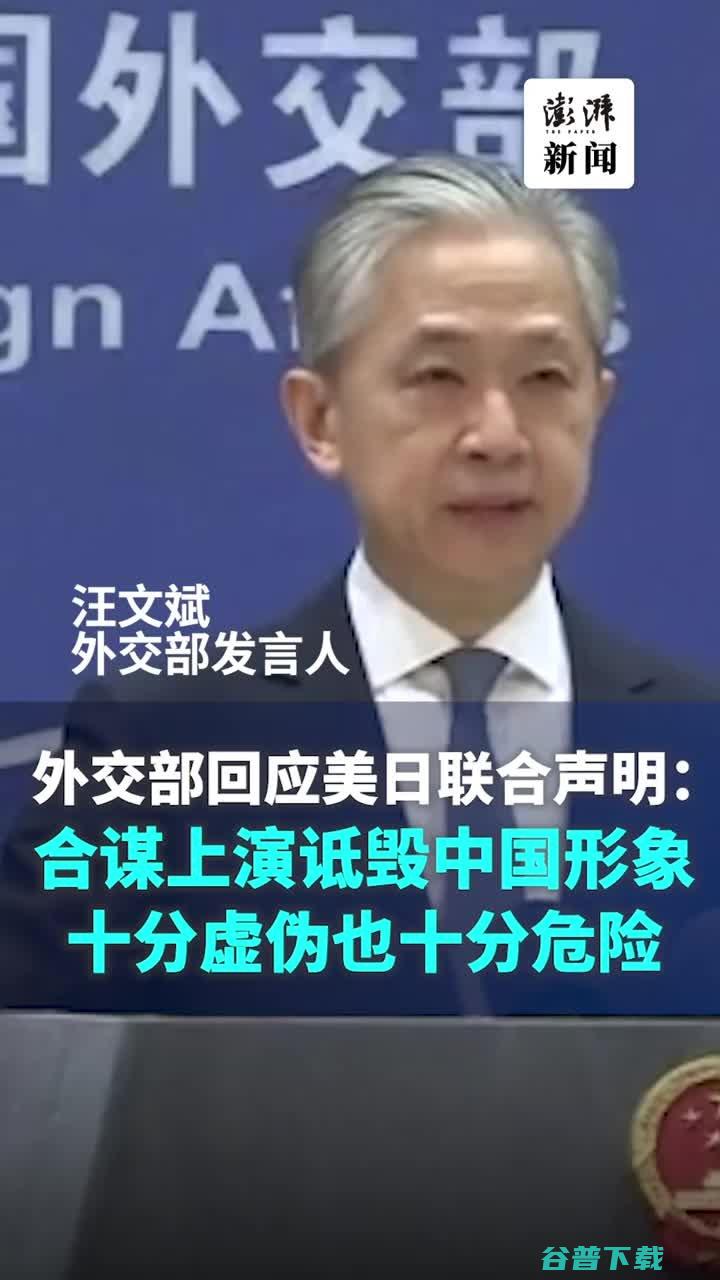

英特尔芯片再现ZombieLoad漏洞 (英特尔芯片再哪里生产)

美国时间5月14日,安全研究人员在英特尔芯片中发现了一种新的漏洞,如果利用这种漏洞,可以直接从处理器中窃取敏感信息。

还记得2018年初英特尔爆出的严重漏洞“熔断(Meltdown)”和“幽灵(Spectre)”吗?它们利用了英特尔处理器中推测执行处理的这一弱点,给黑客进行伪装,骗过系统的检测,最终达到调取资源的目的。

Meltdown和Spectre都泄露了存储在处理器中的敏感数据,包括密码、密钥和账户令牌等机密信息。现在,之前发现上述两种漏洞的同一拨研究人员再度公布了一轮全新的关于英特尔芯片的数据漏洞。

ZombieLoad

“ZombieLoad”这个名称原意为“僵尸负载”,漏洞根源在于“预测执行(speculative execution)”和“乱序执行(out-of-order execution)”。研究人员表示,“ZombieLoad”将泄漏处理器核心当前加载的所有数据。对此,英特尔回复称,微码的补丁将有助于清除处理器的缓冲区,防止数据被读取。

与之前那的“熔断”和“幽灵”相类似,其也是由芯片设计缺陷导致,是一个针对英特尔芯片的侧信道攻击类型。黑客能够有效地利用该设计缺陷,而不是注入恶意代码。更可怕的是,英特尔表示,“ZombieLoad”实际上由四个漏洞组成,研究人员在一个月前向芯片制造商报告了这些漏洞。

实际上,研究人员在一个概念验证视频中表明,可以利用这些漏洞来查看一个人正在实时访问哪些网站,甚至可以很容易地重新利用这些网站来获取用于登录受害者在线的密码或访问令牌账户。

像“Meltdown”和“Spectre”一样,受“ZombieLoad”影响的PC和笔记本电脑其云端也极易受到攻击。“ZombieLoad”可以在虚拟机中触发,并打破虚拟机与其他虚拟系统及其主机设备之间原有的隔离状态。

发现了最新一轮芯片缺陷的研究人员之一丹尼尔•格鲁斯(Daniel Gruss)称,它的工作原理“就像”是在PC上工作,但可以从处理器读取数据的第三方应用程序。这可能是导致云环境中出现安全风险的一个主要问题,这终会导致不同客户的虚拟机在同一服务器硬件上运行。

雷锋网得知,“ZombieLoad”几乎对最早可以追溯到2011年使用英特尔芯片的计算机都会造成影响。另一边,搭载了AMD和ARM芯片的电脑则不会像英特尔那样易受攻击。

漏洞暂无影响,无需恐慌

那么,此次漏洞究竟会对搭载英特尔芯片的电脑设备造成多大影响呢?对此,安全人员回复,我们目前尚未整理出针对“ZombieLoad”的详细研究报告,我们不排除有最坏的可能性,但现阶段还没有追踪到具体执行过攻击的痕迹。

“对于大多数人来说,现阶段大可不必恐慌。”

研究人员表明,此次漏洞属性并不是攻击者可以立即接管你计算机的驱动攻击。格鲁斯表示,用“ZombieLoad”执行攻击的门槛较高,通俗来讲它“比幽灵执行起来更容易”,但“比熔断执行起来更难”——即两者都需要一套特定的技能和努力才能真正用于攻击。

“但是,如果利用代码是在应用程序中编译的,或者是作为恶意软件传递的,攻击者就可以发动攻击,”他补充道。

实际上,要侵入电脑并窃取数据,还有更简单的方法。目前对投机性执行和侧信道攻击的研究仍处于起步阶段,随着更多的发现浮出水面,数据窃取攻击有可能变得更容易利用和更精简。

因此,一旦有与任何漏洞相关的可用补丁,请一定要安装它们。

英特尔:联合厂商推送MCU

英特尔已发布微码更新(MCU)以修补易受攻击的处理器,这其中包括Intel Xeon,Intel Broadwell,Sandy Bridge,Skylake和Haswell芯片。英特尔Kaby Lake,Coffee Lake,Whiskey Lake和Cascade Lake芯片也受到影响,以及所有Atom和Knights处理器。

英特尔方面对雷锋网表示,关于微架构数据采样(MDS)安全问题,近期的很多产品已经在硬件层面得以解决了。其中包括第8代和第9代英特尔酷睿处理器、以及第2代英特尔至强可扩展处理器系列。对其它受影响的产品,用户可以通过微代码更新、并结合今天发布的相应操作系统和虚拟机管理程序的更新获取安全防御。

“英特尔一如既往的鼓励大家保持系统的及时更新,因为这是保持安全的最佳途径之一。我们在此要感谢那些与我们通力协作的研究人员、以及为此次协同披露做出贡献的行业合作伙伴们。”

与此同时,消费级硬件厂商也在相继发布补丁作为抵御可能攻击的第一道防线。电脑制造商Apple和微软和浏览器制造商谷歌已发布补丁,其他公司预计会跟进。

据TechCrunch报道,英特尔认为与以前的补丁一样,微代码更新会对处理器性能产生影响。英特尔发言人称,大多数修补后的消费级设备在最坏的情况下可能会受到3%的性能损失,在数据中心环境中则高达9%。但是,这种情况在大多数情况下并不太可能引人注意。

截至目前,英特尔和格鲁斯及其团队都没有发布漏洞利用代码,因此可保证对普通用户没有直接的威胁。

TechCrunch

原创文章,未经授权禁止转载。详情见 转载须知 。